Największy rezerwuar wody we wszechświecie

25 lipca 2011, 10:14W okolicach kwazaru, znajdującego się 12 miliardów lat świetlnych od Ziemi, zauważono parę wodną, której jest co najmniej 140 bilionów razy więcej niż wody na Ziemi.

Samiec rozpoznaje kanibalkę po zapachu

12 lipca 2011, 08:39Samce czarnych wdów wychwytują wskazówki zapachowe świadczące o stopniu odżywienia samicy. Ponieważ robią to za pomocą stóp, wystarczy, że przejdą się po sieci potencjalnej wybranki. To sprawa życia i śmierci (dosłownie), gdyż po kopulacji dużo mniejszy samiec może stać się dla kochanki kaloryczną przekąską.

W arktycznym śniegu kryją się zabójcze grzyby

20 czerwca 2011, 12:11Obfite i wydłużające się opady śniegu w Arktyce mogą doprowadzić do powstania warunków sprzyjających szybkiemu rozwojowi grzybów, które doprowadzą do obumarcia tutejszych roślin (Nature Climate Change).

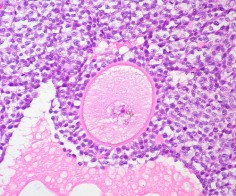

Komórki raka jajnika rozpychają się jak rugbiści

15 czerwca 2011, 10:21Zespół prof. Joan Brugge z Harvardzkiej Szkoły Medycznej odkrył, że podczas kolonizacji nowych narządów komórki raka jajnika przebijają się przez tkanki, używając fizycznej siły (Cancer Discovery).

Galaktyka z dwoma aktywnymi jądrami

13 czerwca 2011, 12:05W galaktyce Markarian 739 znaleziono drugą czarną dziurę, która jest aktywnym jądrem galaktycznym. Wspomniana galaktyka, znana też jako NGC 3758, leży w odległości 425 milionów lat świetlnych od Ziemi, w konstelacji Lwa. Jej dwa jądra dzieli od siebie zaledwie 11 000 lat świetlnych.

Rzymski okręt przewoził żywe ryby?

31 maja 2011, 18:35W 1986 roku w odległości około 10 kilometrów od miejscowości Grado we Włoszech odkryto wrak rzymskiej jednostki pochodzącej z II wieku naszej ery. Od roku 1999 można go oglądać w lokalnym Muzeum Archeologii Podwodnej.

Czarna kampania Facebooka przeciwko Google'owi

13 maja 2011, 11:04Serwis The Daily Beast informuje, że Facebook wynajął znaną firmę PR Burson-Marstellar do prowadzenia czarnego PR-u przeciwko Google'owi. W Krzemowej Dolinie od jakiegoś czasu mówiło się, że ktoś wynajął Burson-Marstellar

Gwałtowny spadek liczby dziur w MS Office

21 kwietnia 2011, 11:51Niezależnie od siebie dwaj badacze, Will Dorman z Carnegie Mellon University oraz Dan Kaminsky, przeprowadzili testy porównujące liczbę dziur w pakietach MS Office oraz Open Office. Ich prace wykazały, że w ciągu ostatnich lat liczba luk w obu pakietach spadła, jednak w przypadku produktu Microsoftu spadek był tak olbrzymi, iż znajduje się w nim mniej dziur niż w Open Office.

Rozszerzający się wszechświat nie pozbawi astronomów pracy

14 kwietnia 2011, 17:43Astrofizycy zgodnie przyjmują, że np. za miliard lat ich koledzy po fachu nie będą w stanie obserwować pozostałości po Wielkim Wybuchu, nie będą dysponowali bowiem dowodami, jakie my już znaleźliśmy i możemy jeszcze znaleźć.

Zagrożone serwery NASA

30 marca 2011, 12:02Biuro Audytu NASA opublikowało raport, z którego wynika, że kluczowe sieci Agencji są narażone na cyberatak. W dokumencie podkreślono, że atak może zostać przeprowadzony nawet na sześć serwerów, które kontrolują misje kosmiczne